Spring Cloud Gateway集成Sentinel

Pymjl 人气:0概述

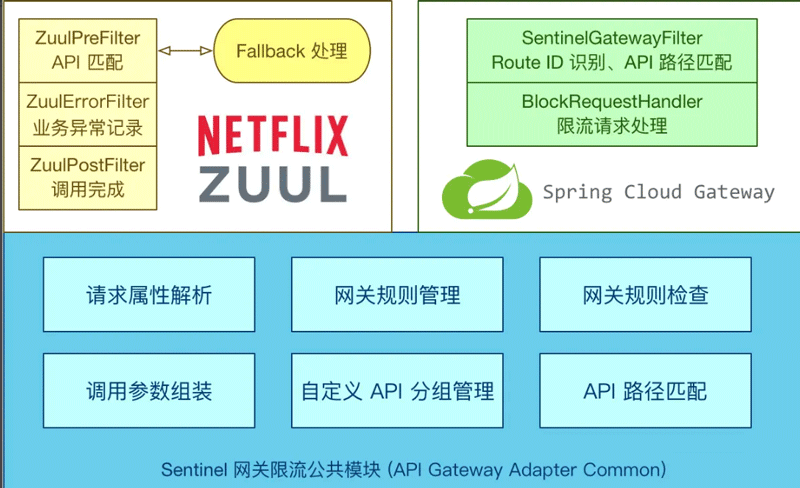

Sentinel 支持对 Spring Cloud Gateway、Zuul 等主流的 API Gateway 进行限流。

Sentinel 1.6.0 引入了 Sentinel API Gateway Adapter Common 模块,此模块中包含网关限流的规则和自定义 API 的实体和管理逻辑:

GatewayFlowRule:网关限流规则,针对 API Gateway 的场景定制的限流规则,可以针对不同 route 或自定义的 API 分组进行限流,支持针对请求中的参数、Header、来源 IP 等进行定制化的限流。ApiDefinition:用户自定义的 API 定义分组,可以看做是一些 URL 匹配的组合。比如我们可以定义一个 API 叫my_api,请求 path 模式为/foo/**和/baz/**的都归到my_api这个 API 分组下面。限流的时候可以针对这个自定义的 API 分组维度进行限流。

其中网关限流规则 GatewayFlowRule 的字段解释如下:

resource:资源名称,可以是网关中的 route 名称或者用户自定义的 API 分组名称。resourceMode:规则是针对 API Gateway 的 route(RESOURCE_MODE_ROUTE_ID)还是用户在 Sentinel 中定义的 API 分组(RESOURCE_MODE_CUSTOM_API_NAME),默认是 route。grade:限流指标维度,同限流规则的grade字段。count:限流阈值intervalSec:统计时间窗口,单位是秒,默认是 1 秒。controlBehavior:流量整形的控制效果,同限流规则的controlBehavior字段,目前支持快速失败和匀速排队两种模式,默认是快速失败。burst:应对突发请求时额外允许的请求数目。maxQueueingTimeoutMs:匀速排队模式下的最长排队时间,单位是毫秒,仅在匀速排队模式下生效。paramItem:参数限流配置。若不提供,则代表不针对参数进行限流,该网关规则将会被转换成普通流控规则;否则会转换成热点规则。其中的字段:

这些参数在集成Nacos注册动态规则源动态推送的时候会用到,也可以通过Sentinel控制台添加,缺点就是服务重启所有规则都会丢失

parseStrategy:从请求中提取参数的策略,目前支持提取来源 IP(PARAM_PARSE_STRATEGY_CLIENT_IP)、Host(PARAM_PARSE_STRATEGY_HOST)、任意 Header(PARAM_PARSE_STRATEGY_HEADER)和任意 URL 参数(PARAM_PARSE_STRATEGY_URL_PARAM)四种模式。fieldName:若提取策略选择 Header 模式或 URL 参数模式,则需要指定对应的 header 名称或 URL 参数名称。pattern:参数值的匹配模式,只有匹配该模式的请求属性值会纳入统计和流控;若为空则统计该请求属性的所有值。(1.6.2 版本开始支持)matchStrategy:参数值的匹配策略,目前支持精确匹配(PARAM_MATCH_STRATEGY_EXACT)、子串匹配(PARAM_MATCH_STRATEGY_CONTAINS)和正则匹配(PARAM_MATCH_STRATEGY_REGEX)。(1.6.2 版本开始支持)

快速开始

使用Spring Cloud Alibab能够很方便的集成Sentinel,首先需要导入Sentinel相关的依赖

<dependency> <groupId>com.alibaba.cloud</groupId> <artifactId>spring-cloud-starter-alibaba-sentinel</artifactId> </dependency> <dependency> <groupId>com.alibaba.csp</groupId> <artifactId>sentinel-spring-cloud-gateway-adapter</artifactId> <version>1.8.3</version> </dependency>

从 1.6.0 版本开始,Sentinel 提供了 Spring Cloud Gateway 的适配模块,可以提供两种资源维度的限流:

- route 维度:即在 Spring 配置文件中配置的路由条目,资源名为对应的 routeId

- 自定义 API 维度:用户可以利用 Sentinel 提供的 API 来自定义一些 API 分组

添加Sentinel配置文件

package cuit.epoch.pymjl.config;

import java.util.Collections;

import java.util.HashMap;

import java.util.List;

import javax.annotation.PostConstruct;

import com.alibaba.csp.sentinel.adapter.gateway.sc.SentinelGatewayFilter;

import com.alibaba.csp.sentinel.adapter.gateway.sc.callback.BlockRequestHandler;

import com.alibaba.csp.sentinel.adapter.gateway.sc.callback.GatewayCallbackManager;

import com.alibaba.csp.sentinel.adapter.gateway.sc.exception.SentinelGatewayBlockExceptionHandler;

import org.springframework.beans.factory.ObjectProvider;

import org.springframework.cloud.gateway.filter.GlobalFilter;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.core.Ordered;

import org.springframework.core.annotation.Order;

import org.springframework.http.HttpStatus;

import org.springframework.http.MediaType;

import org.springframework.http.codec.ServerCodecConfigurer;

import org.springframework.web.reactive.function.BodyInserters;

import org.springframework.web.reactive.function.server.ServerResponse;

import org.springframework.web.reactive.result.view.ViewResolver;

import org.springframework.web.server.ServerWebExchange;

import reactor.core.publisher.Mono;

/**

* @author Pymjl

* @version 1.0

* @date 2022/9/15 14:15

**/

@Configuration

public class GatewayConfiguration {

private final List<ViewResolver> viewResolvers;

private final ServerCodecConfigurer serverCodecConfigurer;

/**

* 这里ServerCodecConfigurer会报错:“Could not autowire. No beans of 'ServerCodecConfigurer' type found.”

* 不影响使用,可以忽略他

* sentinel拦截包括了视图、静态资源等,需要配置viewResolvers以及拦截之后的异常,我们也可以自定义抛出异常的提示

*

* @param viewResolversProvider 视图解析器供应器

* @param serverCodecConfigurer 服务器编解码器配置

*/

public GatewayConfiguration(ObjectProvider<List<ViewResolver>> viewResolversProvider,

ServerCodecConfigurer serverCodecConfigurer) {

this.viewResolvers = viewResolversProvider.getIfAvailable(Collections::emptyList);

this.serverCodecConfigurer = serverCodecConfigurer;

}

/**

* 由于sentinel的工作原理其实借助于全局的filter进行请求拦截并计算出是否进行限流、熔断等操作的,增加SentinelGateWayFilter配置

*

* @return {@code SentinelGatewayBlockExceptionHandler}

*/

@Bean

@Order(Ordered.HIGHEST_PRECEDENCE)

public SentinelGatewayBlockExceptionHandler sentinelGatewayBlockExceptionHandler() {

// Register the block exception handler for Spring Cloud Gateway.

return new SentinelGatewayBlockExceptionHandler(viewResolvers, serverCodecConfigurer);

}

@Bean

@Order(-1)

public GlobalFilter sentinelGatewayFilter() {

return new SentinelGatewayFilter();

}

@PostConstruct

public void doInit() {

initCustomizedApis();

}

/**

* 自定义异常提示:当发生限流异常时,会返回定义的提示信息。

*/

private void initCustomizedApis() {

BlockRequestHandler blockRequestHandler = new BlockRequestHandler() {

@Override

public Mono<ServerResponse> handleRequest(ServerWebExchange serverWebExchange, Throwable throwable) {

// 自定义异常处理

HashMap<String, String> map = new HashMap<>();

map.put("code", "10099");

map.put("message", "服务器忙,请稍后再试!");

return ServerResponse.status(HttpStatus.NOT_ACCEPTABLE)

.contentType(MediaType.APPLICATION_JSON)

.body(BodyInserters.fromValue(map));

}

};

GatewayCallbackManager.setBlockHandler(blockRequestHandler);

}

}除此之外,用户可以利用 Sentinel 提供的 API 来自定义一些 API 分组,然后Sentinel会针对这个分组进行限流,

示例如下:

@PostConstruct

public void doInit() {

initCustomizedApis();

}

private void initCustomizedApis() {

Set<ApiDefinition> definitions = new HashSet<>();

ApiDefinition api1 = new ApiDefinition("some_customized_api")

.setPredicateItems(new HashSet<ApiPredicateItem>() {{

add(new ApiPathPredicateItem().setPattern("/ahas"));

add(new ApiPathPredicateItem().setPattern("/product/**")

.setMatchStrategy(SentinelGatewayConstants.URL_MATCH_STRATEGY_PREFIX));

}});

ApiDefinition api2 = new ApiDefinition("another_customized_api")

.setPredicateItems(new HashSet<ApiPredicateItem>() {{

add(new ApiPathPredicateItem().setPattern("/**")

.setMatchStrategy(SentinelGatewayConstants.URL_MATCH_STRATEGY_PREFIX));

}});

definitions.add(api1);

definitions.add(api2);

GatewayApiDefinitionManager.loadApiDefinitions(definitions);

}注意:

- Sentinel 网关流控默认的粒度是 route 维度以及自定义 API 分组维度,默认不支持 URL 粒度。若通过 Spring Cloud Alibaba 接入,请将

spring.cloud.sentinel.filter.enabled配置项置为 false(若在网关流控控制台上看到了 URL 资源,就是此配置项没有置为 false)。- 若使用 Spring Cloud Alibaba Sentinel 数据源模块,需要注意网关流控规则数据源类型是

gw-flow,若将网关流控规则数据源指定为 flow 则不生效。

编写配置文件

在bootstrap.yaml 中编写对应的配置

spring: application: name: gateway-service cloud: loadbalancer: nacos: enabled: true nacos: discovery: server-addr: 192.168.199.128:8848 #Nacos地址 config: server-addr: 192.168.199.128:8848 #Nacos地址 file-extension: yaml #这里我们获取的yaml格式的配置 gateway: discovery: locator: enabled: true sentinel: filter: enabled: false transport: #配置 Sentinel dashboard 地址 dashboard: 192.168.199.128:8858 #默认8719端口,假如被占用会自动从8719开始依次+1扫描,直至找到未被占用的端口 port: 8719

在Nacos中对应的远程配置文件:

spring:

cloud:

gateway:

# 全局的过滤器,跨域配置

default-filters:

- DedupeResponseHeader=Access-Control-Allow-Origin, RETAIN_UNIQUE

globalcors:

cors-configurations:

'[/**]':

allowedHeaders: '*'

allowedMethods: '*'

allowedOrigins: '*'

# 路由

routes:

- id: user_servcie_get

uri: lb://user-service

predicates:

- Path=/user/get/{id}

- id: user_service_test

uri: lb://user-service

predicates:

- Path=/user/test测试

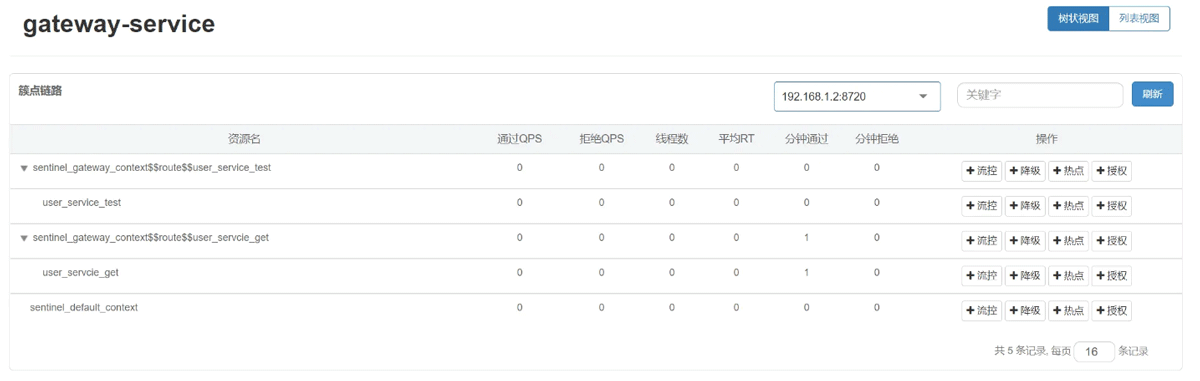

先启动userservice和网关,然后访问一次对应的接口,观察Sentinel控制台

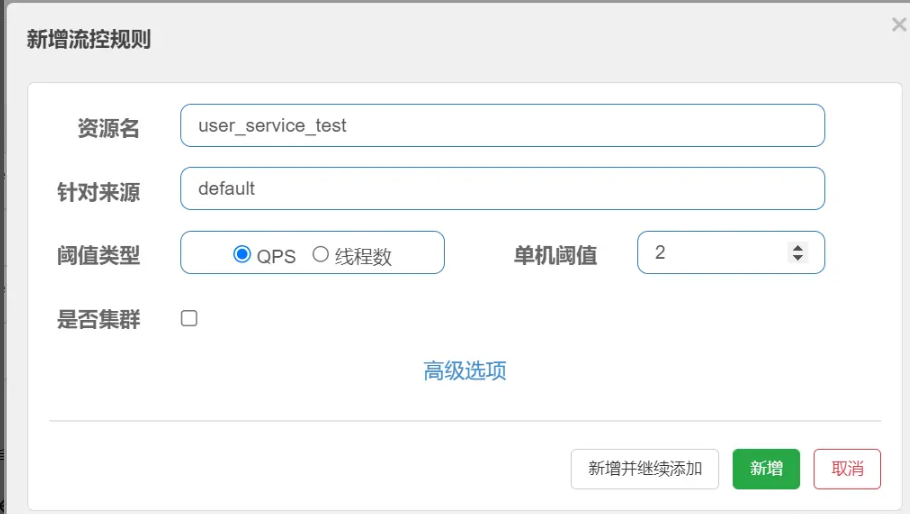

我们给user_service_test添加对应的流控规则:

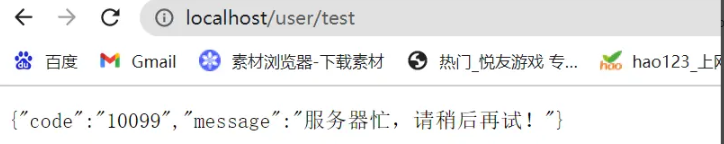

然后再来访问测试:

如图所示,流控生效

加载全部内容