SpringMVC Shiro使用

Resourceful! 人气:0一.介绍

Apache Shiro是Java的一个安全框架。目前,使用Apache Shiro的人越来越多,因为它相当简单,对比Spring Security,可能没有Spring Security做的功能强大,但是在实际工作时可能并不需要那么复杂的东西,所以使用小而简单的Shiro就足够了。对于它俩到底哪个好,这个不必纠结,能更简单的解决项目问题就好了。

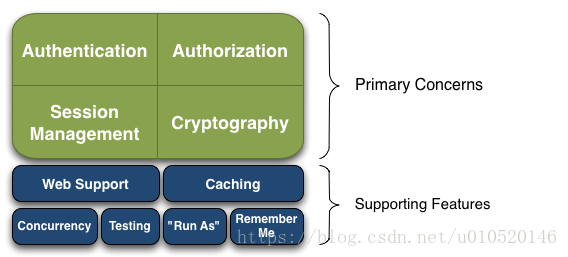

Shiro可以非常容易的开发出足够好的应用,其不仅可以用在JavaSE环境,也可以用在JavaEE环境。Shiro可以帮助我们完成:认证、授权、加密、会话管理、与Web集成、缓存等。这不就是我们想要的嘛,而且Shiro的API也是非常简单

二.基本功能

Authentication:身份认证/登录,验证用户是不是拥有相应的身份;

Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通JavaSE环境的,也可以是如Web环境的;

Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

Web Support:Web支持,可以非常容易的集成到Web环境;

Caching:缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率;

Concurrency:shiro支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

Testing:提供测试支持;

Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

记住一点,Shiro不会去维护用户、维护权限;这些需要我们自己去设计/提供;然后通过相应的接口注入给Shiro即可。

可以看到:应用代码直接交互的对象是Subject,也就是说Shiro的对外API核心就是Subject;其每个API的含义:

Subject:主体,代表了当前“用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是Subject,如网络爬虫,机器人等;即一个抽象概念;所有Subject都绑定到SecurityManager,与Subject的所有交互都会委托给SecurityManager;可以把Subject认为是一个门面;SecurityManager才是实际的执行者;

SecurityManager:安全管理器;即所有与安全有关的操作都会与SecurityManager交互;且它管理着所有Subject;可以看出它是Shiro的核心,它负责与后边介绍的其他组件进行交互,如果学习过SpringMVC,你可以把它看成DispatcherServlet前端控制器;

Realm:域,Shiro从从Realm获取安全数据(如用户、角色、权限),就是说SecurityManager要验证用户身份,那么它需要从Realm获取相应的用户进行比较以确定用户身份是否合法;也需要从Realm得到用户相应的角色/权限进行验证用户是否能进行操作;可以把Realm看成DataSource,即安全数据源。也就是说对于我们而言,最简单的一个Shiro应用:

1、应用代码通过Subject来进行认证和授权,而Subject又委托给SecurityManager;

2、我们需要给Shiro的SecurityManager注入Realm,从而让SecurityManager能得到合法的用户及其权限进行判断。

从以上也可以看出,Shiro不提供维护用户/权限,而是通过Realm让开发人员自己注入

Subject:主体,可以看到主体可以是任何可以与应用交互的“用户”;

SecurityManager:相当于SpringMVC中的DispatcherServlet或者Struts2中的FilterDispatcher;是Shiro的心脏;所有具体的交互都通过SecurityManager进行控制;它管理着所有Subject、且负责进行认证和授权、及会话、缓存的管理。

Authenticator:认证器,负责主体认证的,这是一个扩展点,如果用户觉得Shiro默认的不好,可以自定义实现;其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

Authrizer:授权器,或者访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

Realm:可以有1个或多个Realm,可以认为是安全实体数据源,即用于获取安全实体的;可以是JDBC实现,也可以是LDAP实现,或者内存实现等等;由用户提供;注意:Shiro不知道你的用户/权限存储在哪及以何种格式存储;所以我们一般在应用中都需要实现自己的Realm;

SessionManager:如果写过Servlet就应该知道Session的概念,Session呢需要有人去管理它的生命周期,这个组件就是SessionManager;而Shiro并不仅仅可以用在Web环境,也可以用在如普通的JavaSE环境、EJB等环境;所有呢,Shiro就抽象了一个自己的Session来管理主体与应用之间交互的数据;这样的话,比如我们在Web环境用,刚开始是一台Web服务器;接着又上了台EJB服务器;这时想把两台服务器的会话数据放到一个地方,这个时候就可以实现自己的分布式会话(如把数据放到Memcached服务器);

SessionDAO:DAO大家都用过,数据访问对象,用于会话的CRUD,比如我们想把Session保存到数据库,那么可以实现自己的SessionDAO,通过如JDBC写到数据库;比如想把Session放到Memcached中,可以实现自己的Memcached SessionDAO;另外SessionDAO中可以使用Cache进行缓存,以提高性能;

CacheManager:缓存控制器,来管理如用户、角色、权限等的缓存的;因为这些数据基本上很少去改变,放到缓存中后可以提高访问的性能

Cryptography:密码模块,Shiro提高了一些常见的加密组件用于如密码加密/解密的。

三.使用Maven包

<shiro.version>1.2.3</shiro.version

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-web</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-all</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-ehcache</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-quartz</artifactId>

<version>${shiro.version}</version>

</dependency>

四.用户登录

(1)使用用户的登录信息创建令牌

UsernamePasswordToken token = new UsernamePasswordToken(username, password);

token可以理解为用户令牌,登录的过程被抽象为Shiro验证令牌是否具有合法身份以及相关权限。

(2)执行登陆

SecurityUtils.setSecurityManager(securityManager); // 注入SecurityManager安全管理器

Subject subject = SecurityUtils.getSubject(); // 获取Subject单例对象

subject.login(token); // 登陆

Shiro的核心部分是SecurityManager,它负责安全认证与授权。Shiro本身已经实现了所有的细节,用户可以完全把它当做一个黑盒来使用。SecurityUtils对象,本质上就是一个工厂类似Spring中的ApplicationContext。Subject是初学者比较难于理解的对象,很多人以为它可以等同于User,其实不然。Subject中文翻译:项目,而正确的理解也恰恰如此。它是你目前所设计的需要通过Shiro保护的项目的一个抽象概念。通过令牌(token)与项目(subject)的登陆(login)关系,Shiro保证了项目整体的安全。

(3)判断用户

Shiro本身无法知道所持有令牌的用户是否合法,因为除了项目的设计人员恐怕谁都无法得知。因此Realm是整个框架中为数不多的必须由设计者自行实现的模块,当然Shiro提供了多种实现的途径,本文只介绍最常见也最重要的一种实现方式——数据库查询。

2.基本代码

/**

* 用户登录

* @param user

* @param model

* @param remember

* @return

*/

@RequestMapping("/login")

public String login(Student user,Model model,String remember) {

ModelAndView view = new ModelAndView("loginerro");

String msg = "";

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken(user.getUsername(), user.getPassword(),user.getUsername());

if(remember!=null){

if(remember.equals("记住我")){//记住我

token.setRememberMe(true);

}

}

try {

subject.login(token);

return "main";

} catch (IncorrectCredentialsException e) {

model.addAttribute("errorMsg", "抱歉,您的密码有误");

} catch (ExcessiveAttemptsException e) {

msg = "登录失败次数过多";

model.addAttribute("errorMsg", "登录失败次数过多");

System.out.println(msg);

} catch (LockedAccountException e) {

msg = "帐号已被锁定. The account for username " + token.getPrincipal() + " was locked.";

model.addAttribute("errorMsg", "帐号已被锁定");

System.out.println(msg);

} catch (DisabledAccountException e) {

msg = "帐号已被禁用. The account for username " + token.getPrincipal() + " was disabled.";

model.addAttribute("errorMsg", "帐号已被禁用");

System.out.println(msg);

} catch (ExpiredCredentialsException e) {

msg = "帐号已过期. the account for username " + token.getPrincipal() + " was expired.";

model.addAttribute("errorMsg", "帐号已过期");

System.out.println(msg);

} catch (UnknownAccountException e) {

model.addAttribute("errorMsg", e.getMessage());

} catch (UnauthorizedException e) {

msg = "您没有得到相应的授权!" + e.getMessage();

model.addAttribute("errorMsg", "您没有得到相应的授权");

System.out.println(msg);

} catch (AccountException e) {

msg = e.getMessage();

model.addAttribute("errorMsg", e.getMessage());

System.out.println(msg);

}

return "home";

}

五.Reaml

1.Realm能做的工作主要有以下几个方面:

验证是否能登录,并返回验证信息(getAuthenticationInfo方法)

验证是否有访问指定资源的权限,并返回所拥有的所有权限(getAuthorizationInfo方法)

判断是否支持token(例如:HostAuthenticationToken,UsernamePasswordToken等)(supports方法)

2.Realm接口的内容,这个接口里有3个方法,内容如下:

AuthenticationInfo getAuthenticationInfo(AuthenticationToken token) boolean supports(AuthenticationToken token) String getName()

3.实现自定义Realm

在权限控制中比较重要的验证(登录或权限)逻辑,都是在Realm中做的。Realm的类继承如下:

继承了AuthorizingRealm的类,都要实现上面说的getAuthenticationInfo和getAuthorizationInfo方法,来完成登录和权限的验证。但如果自定义的Realm类只实现Realm接口的话,只需要getAuthenticationInfo方法就可以。下面看一个只实现Realm接口的自定义Realm。

自定义realm代码

public class LoginShiro extends AuthorizingRealm {

private static final Logger logger = LogManager.getLogger(LoginShiro.class);

@Autowired

private UserServerInter userServerInter;

@Autowired

private RoleServerInter roleServerInter;

@Autowired

private PermissionServerInter permissionServerInter;

@Autowired

private UserDao userDao;

@Override

public String getName() {

return "realm";

}

/**

* 权限认证

* @param principalCollection

* @return

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

String currentUsername = (String)super.getAvailablePrincipal(principalCollection);

System.out.print("AuthorizationInfo====:"+currentUsername);

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

//根据用户ID查询角色(role),放入到Authorization里。

Set<String> roles = roleServerInter.FindRoleByName(currentUsername);

info.setRoles(roles);

//根据用户ID查询权限(permission),放入到Authorization里。

Set<String> permissions = permissionServerInter.findPermissionByName(currentUsername);

info.setStringPermissions(permissions);

return info;

}

/**

* 身份认证

* @param authenticationToken

* @return

* @throws AuthenticationException

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

SimpleAuthenticationInfo authenticationInfo = null;

UsernamePasswordToken token=(UsernamePasswordToken) authenticationToken;

String username = String.valueOf(token.getUsername());

String password = new String(token.getPassword());

Student user= userDao.FindUserByUserName(username);

if (null != user) {

authenticationInfo = new SimpleAuthenticationInfo(user.getUsername(), user.getPassword(), getName());

// //盐值:取用户信息中唯一的字段来生成盐值,避免由于两个用户原始密码相同,加密后的密码也相同

authenticationInfo.setCredentialsSalt(ByteSource.Util.bytes(username+user.getSalt()));

}else {

throw new AccountException("当前无此用户!");

}

return authenticationInfo;

}

@Override

public void clearCachedAuthorizationInfo(PrincipalCollection principals) {

super.clearCachedAuthorizationInfo(principals);

}

@Override

public void clearCachedAuthenticationInfo(PrincipalCollection principals) {

super.clearCachedAuthenticationInfo(principals);

}

@Override

public void clearCache(PrincipalCollection principals) {

super.clearCache(principals);

}

public void clearAllCachedAuthorizationInfo() {

getAuthorizationCache().clear();

}

public void clearAllCachedAuthenticationInfo() {

getAuthenticationCache().clear();

}

/**

* 清空缓存

*/

public void clearAllCache() {

clearAllCachedAuthenticationInfo();

clearAllCachedAuthorizationInfo();

}

}

六.登录失败次数限制

1.在spring-shiro配置文件里面配置安全管理器

<bean id="credentialsMatcher" class="com.sxkj.Common.RetryLimitHashedCredentialsMatcher">

<constructor-arg ref="cacheManager" />

<!--加密算法为md5-->

<property name="hashAlgorithmName" value="md5" />

<!--3次md5迭代 配置加密的次数-->

<property name="hashIterations" value="2" />

<!--是否存储散列后的密码为16进制,需要和生成密码时的一样,默认是base64-->

<property name="storedCredentialsHexEncoded" value="true" />

</bean>2.RetryLimitHashedCredentialsMatcher文件

public class RetryLimitHashedCredentialsMatcher extends HashedCredentialsMatcher {

private Cache < String, AtomicInteger> passwordRetryCache;

public RetryLimitHashedCredentialsMatcher(CacheManager cacheManager) {

// passwordRetryCache = cacheManager.getCache("passwordRetryCache");

}

@Override

public boolean doCredentialsMatch(AuthenticationToken token,

AuthenticationInfo info) {

// Strin matches;

String username = (String) token.getPrincipal();

//retrycount + 1

Object element = EhcacheUtil.getItem(username);

if (element == null) {

EhcacheUtil.putItem(username, 1);

element=0;

}else{

int count=Integer.parseInt(element.toString())+1;

element=count;

EhcacheUtil.putItem(username,element);

}

AtomicInteger retryCount = new AtomicInteger(Integer.parseInt(element.toString()));

if (retryCount.incrementAndGet() > 5) {

//if retrycount >5 throw

throw new ExcessiveAttemptsException();

}

boolean matches = super.doCredentialsMatch(token, info);

if (matches) {

//clear retrycount

EhcacheUtil.removeItem(username);

}

return matches;

}

}

七.退出登录

/**

* 退出登录

* @return

*/

@RequestMapping("/logout")

public String logout(){

Subject subject = SecurityUtils.getSubject();

Session session = subject.getSession();

if (subject.isAuthenticated()) {

System.out.println(session.getLastAccessTime());

subject.logout();

} else if(subject.isRemembered()) {

subject.logout();

}

return "home";

}

八.创建Ecache缓存以及时效

1.spring-shir配置ecache

<!--Ehcache缓存管理器 -->

<bean id="cacheManager" class="org.apache.shiro.cache.ehcache.EhCacheManager">

<property name="cacheManagerConfigFile" value="classpath:ehcache.xml"></property>

</bean>

2.Ecache工具类

public class EhcacheUtil {

private static final CacheManager cacheManager = CacheManager.getInstance();

/**

* 创建ehcache缓存,创建之后的有效期是1小时

*/

private static Cache cache = new Cache(new CacheConfiguration("systemCache", 5000).memoryStoreEvictionPolicy(MemoryStoreEvictionPolicy.FIFO).timeoutMillis(300).timeToLiveSeconds( 60 * 60));

static {

cacheManager.addCache(cache);

}

public static void putItem(String key, Object item) {

if (cache.get(key) != null) {

cache.remove(key);

}

Element element = new Element(key, item);

cache.put(element);

}

public static void removeItem(String key) {

cache.remove(key);

}

public static void updateItem(String key, Object value) {

putItem(key, value);

}

public static Object getItem(String key) {

Element element= cache.get(key);

if(null!=element)

{

return element.getObjectValue();

}

return null;

}

}

加载全部内容